في تصريح صادم اعتبره خبراء تهديدًا مباشرًا للأمن القومي العربي، قال رئيس وزراء الاحتلال بنيامين نتنياهو: “كل من يحمل هاتفًا محمولًا يحمل قطعة من إسرائيل بين يديه”، في اعتراف يراه محللون بمثابة إعلان هيمنة رقمية وتجسس على حياة الشعوب، ما يضع الدول العربية أمام خطر سيبراني حقيقي يتجاوز مجرد التفاخر التكنولوجي.

كلام “نتنياهو” لم يكن مجرد تفاخر بإنجازات الاحتلال التكنولوجية، بل جاء كرسالة مبطنة بأن إسرائيل متغلغلة في البنية التكنولوجية التي يستخدمها العالم، بما في ذلك الهواتف الذكية في المنطقة العربية.

ويشير محللون إلى أن هذا التصريح يفضح حجم السيطرة التي يمكن أن تمارسها تل أبيب على حياة الناس من خلال أجهزتهم، ويفتح باب المخاوف من إمكانية تحويل هذه السيطرة إلى أداة ابتزاز أو سلاح رقمي يمكن استخدامه في أوقات الصراع، ما يجعل الأمن القومي للدول العربية عرضة للتهديد الدائم.

ويرى خبراء تكنولوجيا، أن ما قاله نتنياهو يكشف هشاشة المنظومة الرقمية في العالم العربي وضعف الأطر القانونية التي تحمي بيانات المواطنين، محذرين من أن وجود شرائح إلكترونية أو برمجيات ذات منشأ إسرائيلي في الهواتف والأجهزة قد يشكل “أبوابًا خلفية” تسمح بالتجسس واعتراض البيانات وحتى تعطيل الأجهزة عند الضرورة.

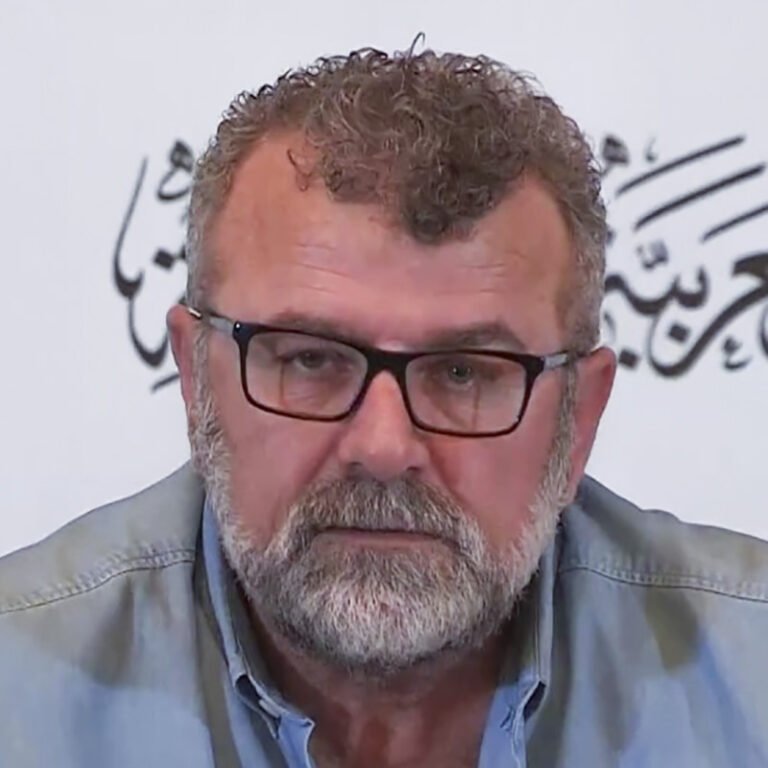

هشام الناطور، خبير الأمن السيبراني والتقنيات الرقمية، يقول عن حديث رئيس الوزراء الإسرائيلي نتنياهو الذي ذكر فيه أن كل شخص يحمل هاتفًا محمولًا يحمل قطعة من إسرائيل بين يديه، إن هذه العبارة ليست مجرد تصريح تقني، بل لها بعد سياسي واضح، حيث تهدف لإظهار مدى انتشار التكنولوجيا الإسرائيلية في حياتنا اليومية، خصوصًا من خلال التطبيقات والأجهزة التي نستخدمها يوميًا، وما يترتب على ذلك من إمكانيات للوصول إلى بيانات المستخدمين واستغلالها.

وأضاف في حديثه مع “القصة”، أن التصريح يشمل عدة تطبيقات مثبتة مسبقًا على أجهزة معينة، وخاصة في مناطق الشرق الأوسط وشمال أفريقيا، مشيرًا إلى أن بعض هذه التطبيقات مرتبط بشركات إسرائيلية مثل “إيرون”، وتُثبّت مسبقًا على أجهزة سامسونج في بلدان محددة، حيث يكتسب التطبيق صلاحيات واسعة ويجري تحديثه تلقائيًا أحيانًا دون موافقة واضحة من المستخدم.

وأوضح أن هذه الممارسات تثير قلقًا بشأن الخصوصية وحرية المستخدم الإلكترونية، وتدعو الشركات إلى مزيد من الشفافية.

وتابع الناطور، أن التطبيقات المثبتة مسبقًا تقدم خدمة اقتراح تثبيت التطبيقات وجمع بيانات الاستخدام بغرض تخصيص المحتوى، وقد تُستغل لاحقًا لأهداف استخباراتية، مشيرًا إلى أن التعاون المحتمل بين شركات ضخمة مثل سامسونج وآبل وأوبن أي أي مع أجهزة استخبارات مثل الموساد والشاباك قد يمنح هذه البيانات قيمة عالية للاستخدام السياسي أو الأمني، حتى لو كانت طبيعتها إعلانية أكثر من كونها تجسسًا تقنيًا.

وبيّن الناطور، الفرق الجوهري بين هذه التطبيقات وبرامج التجسس المتقدمة مثل “بيغاسوس”، حيث تركز الأولى على جمع وتحليل سلوك المستخدمين لأغراض تسويقية واستهداف دقيق، بينما تمنح الأخيرة وصولًا كاملًا للجهاز بما في ذلك الكاميرا والميكروفون والملفات، دون علم المستخدم، ما يشكل تهديدًا استخباراتيًا حقيقيًا.

وكشف، أن الأمثلة العملية على ذلك ظهرت خلال العمليات العسكرية في لبنان وغزة، حيث تم استهداف أشخاص بدقة عالية باستخدام تكنولوجيا تمكن من تحديد المواقع وتشغيل أجهزة تتبع دون علم المستخدمين، مؤكدًا أن التكنولوجيا المدمجة في التطبيقات يمكن أن تُستخدم لأغراض أمنية واستخباراتية متقدمة، وليس فقط لجمع بيانات إعلانية.

وأضاف أن أنواع البيانات التي تجمعها هذه التطبيقات تشمل معرفات الأجهزة مثل IMEI، عناوين IP، بيانات المواقع سواء من الشبكات أو GPS، قائمة التطبيقات المثبتة، وسلوك الاستخدام الزمني، وقد تشمل أيضًا نسخًا احتياطية وملفات النظام التي تتيح معرفة كل نشاط المستخدم تقريبًا، موضحًا أن ربط هذه البيانات بقواعد بيانات واسعة أو خوارزميات تحليل سلوكي يجعلها أدوات قوية لتحديد المستهدفين، سواء لأغراض تسويقية أو أمنية.

وأشار إلى مسؤولية الشركات، لافتًا إلى أن مصنعي الأجهزة مثل سامسونج مُلزمون بالشفافية وإتاحة خيارات إزالة التطبيقات أو التحكم في أذوناتها، خصوصًا في الدول التي تمتلك أطر حماية بيانات قوية مثل القوانين الأوروبية، بينما يصبح الأمر أصعب في دول أخرى دون قوانين واضحة، ويتطلب ضغوطًا دبلوماسية أو تنظيمية لفرض معايير الأمان والخصوصية.

وأوضح أن الدول يمكنها مواجهة هذه الظاهرة من خلال إجراءات مثل فحص الأجهزة قبل توزيعها، مراقبة خوادم تجميع البيانات، وجود فرق سيبرانية وطنية لتحليل الترافيك وكشف الاتصالات المشبوهة، وإنشاء جدران نارية وطنية داخل مؤسسات حساسة لمنع الأجهزة المثبت عليها برامج معينة من الاتصال بالخوادم الخارجية.

وأكد الناطور، أن المستخدم العادي يمكنه حماية نفسه جزئيًا عبر مراجعة أذونات التطبيقات، إلغاء الأذونات الحساسة حيثما أمكن، تجميد أو إيقاف التطبيقات المسبقة التثبيت إذا لم تكن قابلة للحذف، تقييد تحديثات المتاجر التلقائية وبيانات الخلفية، واستخدام جدران نارية أو شبكات افتراضية مع فلترة نطاقات لحماية البيانات، إذا توفرت الخبرة التقنية اللازمة.

وشدد الناطور، أن التطبيقات المثبتة مسبقًا قد تتزايد في حجمها مع الوقت، ما يعكس استمرار جمع البيانات وتحليلها، خصوصًا على أجهزة أندرويد الحديثة مثل سامسونج أو إنفينيكس، مؤكدًا أن هذه التطبيقات تمنح الشركات والأجهزة الاستخباراتية القدرة على تتبع سلوك المستخدمين وتحليل أنماط حياتهم بشكل دقيق جدًا.

وأوضح أن معظم هذه التطبيقات ليست أدوات تجسس عسكرية بالمعنى الكامل مثل “بيغاسوس”، إلا أن تجميع البيانات الواسع يمنح قيمة استخباراتية وتسويقية كبيرة، خصوصًا عند ربطها بمعلومات أخرى من مصادر مختلفة، مع التأكيد أن الهدف ليس جمع بيانات كل المستخدمين، بل استهداف مجموعات محددة بدقة، سواء لأغراض تسويقية أو أمنية.

ولفت إلى أن التحدي الأكبر يكمن في أن المستخدم العادي قد لا يكون على دراية بهذه التطبيقات أو صلاحياتها، ولا يدرك حجم البيانات التي تجمع عنه، مؤكدًا أن الوعي والرقابة الذاتية تصبح أدوات حقيقية لحماية الخصوصية، مع ضرورة الضغط على الشركات والحكومات لفرض شفافية أكبر وإتاحة إمكانية التحكم في هذه التطبيقات.

وأشار، إلى أن بعض الإجراءات الفعلية التي اتخذتها دول عربية، مثل لبنان، حيث صدر بيان يحظر استخدام تطبيق معين ذو صلة بالشركات الإسرائيلية لأسباب أمنية، رغم أنه نفس التطبيق يخضع لشروط جوجل الرسمية، لافتًا إلى أن هذه الأمثلة تُبين كيف أن الدول القادرة على التحكم في انتشار التطبيقات يمكنها حماية أمنها القومي وخصوصية مواطنيها.

وعن الحل، قال الناطور: أنه يتطلب تحقيقات رسمية، وضغطًا شعبيًا، وسياسات واضحة للشركات المصنعة لضمان الشفافية، مع أدوات تقنية للمراقبة والحماية على مستوى الدولة والمستخدم، مضيفًا أن الإجراءات الفردية تشمل مراقبة الأذونات، تقييد البيانات، منع التحديثات التلقائية، وفهم طبيعة التطبيقات المثبتة مسبقًا على الجهاز.

وأوضح أن هناك فرقًا كبيرًا بين الاستخدام الإعلاني للتطبيقات وجمع البيانات لأغراض تسويقية، والاستخدام الأمني والاستخباراتي الذي يستهدف أشخاصًا محددين بدقة، مشيرًا إلى أن الفرق يكمن في مستوى السيطرة على الجهاز والوصول إلى المعلومات الحساسة مثل الكاميرا والميكروفون والملفات دون علم المستخدم.

واختتم حديثه: التحدي الأكبر بالنسبة للحكومات العربية، حيث يختلف مدى القدرة على مواجهة هذه الظاهرة، فبعض الدول لديها أدوات قانونية وتقنية قوية مثل فحص الأجهزة قبل توزيعها، فرض قيود استيراد، مراقبة الخوادم الخارجية، وإنشاء فرق سيبرانية وطنية، بينما دول أخرى قد تفتقر لهذه الإمكانيات، ما يجعل المواطنين أكثر عرضة لجمع البيانات غير المرخصة.